IOCs

MD5: BCC12E4C20895DFC52160013AECF76C0

SHA256: 5B81F8F1208D2DFCCB4DD6946102B61AD8F220C7B1C0A80F7BE3CA23E6E59B3E

File name: 질문지.doc

File type: DOC

File size: 84,480bytes

악성코드 분석

DOC

- 문서 내부는 북한 관련 내용

- 매크로 실행을 위한 '콘텐츠 사용' 관련 알림 창

⇒ 문서 내부에 매크로가 존재

VBS #1

- 가장 먼저 실행되는 Document_Open 함수

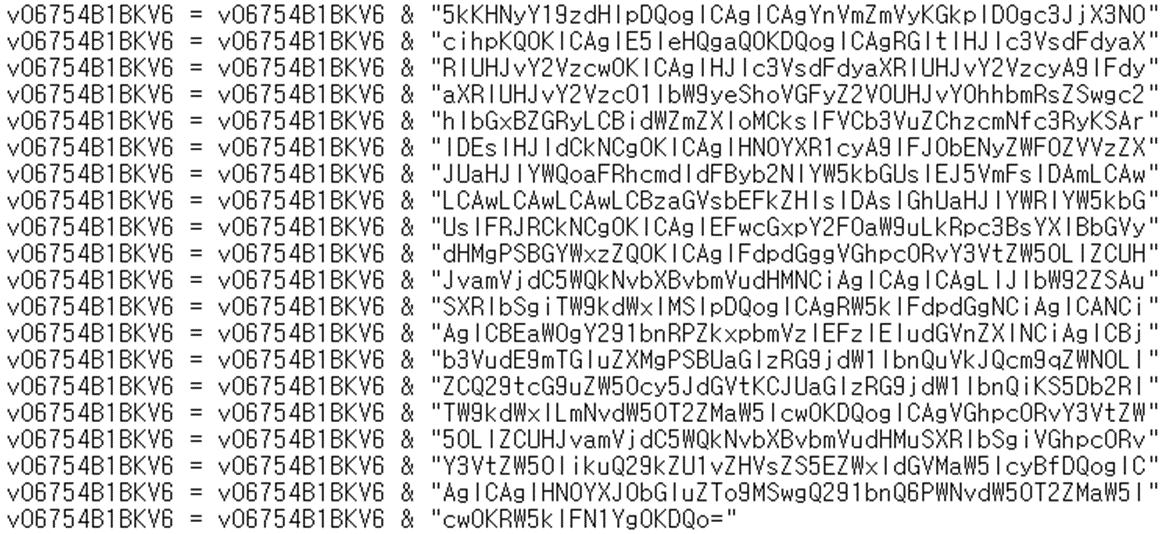

- 조건(실행되고 있는 파일 이름, VBS 이름)에 부합하면 분할된 데이터를 조합

- 조합된 데이터는 BASE64 인코딩 데이터

- 내부 복호 함수를 이용하여 데이터를 디코딩

- 디코딩된 데이터는 또 다른 VBS

- 악성코드는 해당 VBS를 매크로에 추가하여 실행

VBS #2

- 내부 저장된 데이터를 exe파일 형태로 사용자 PC에 저장 (Dropper)

- 저장 파일명 및 경로

- x86) C:\WINDOWS/mspaint.exe

- x64) C:\WINDOWS/SysWOW64/mspaint.exe

- 저장 파일명 및 경로

- 저장되는 HEX 데이터 (shellcode)

* VBS는 hex값을 "&H{HEX}" 형태로 작성

Shellcode

- Shellcode 분석을 위해 attach

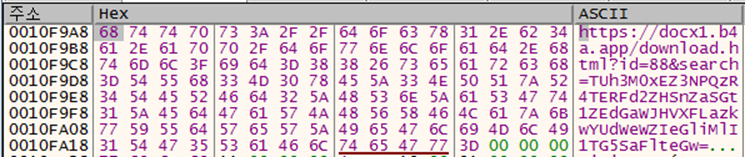

- 내부 데이터를 조합하여 접속 URL 추출

- 접속 URL: hxxps://docx1.b4a.app/download.html?id=88&search=TUh3M0xEZ3NPQzR4TERFd2ZHSnZaSGt1ZEdGaWJHVXFLazkwYUdWeWZIeGliMlI1TG5SaFlteGw=

VBS #2

- Shellcode injection 수행

더보기

[ Injection ]

(1) VirtualAllocEx: 지정된 프로세스의 메모리 할당

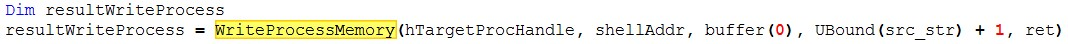

(2) WriteProcessMemory: 지정된 프로세스의 메모리 영역에 데이터를 write

(3) RtlCreateUserThread / CreateRemoteThread / NtCreateThreadEx: 다른 프로세스의 가상 주소 공간에서 실행되는 스레드 생성

(4) LoadLibrary: 지정된 모듈을 호출 프로세스의 주소 공간에 로드

(1) VirtualAllocEx

(2) WriteProcessMemory

(3) RtlCreateUserThread

- 악성코드는 은폐를 위해 경고 및 메세지 표시를 차단하고 매크로를 삭제

'Malware > malware analysis' 카테고리의 다른 글

| [Hancitor 분석 (2)] 암복호화 API 분석 및 데이터 추출 (0) | 2025.01.09 |

|---|---|

| [Hancitor 분석 (1)] 언패킹(Unpacking) 및 IAT 추출 (1) | 2025.01.07 |

| ModeLoader #Anderial #Lazarus (2) | 2024.03.12 |

| 2023년 11월 청구내역.zip #APT37 (2) | 2023.12.21 |

| 약력 양식.doc #Kimsuky #FlowerPower (1) | 2023.12.16 |